Comment ça marche le chiffrement ? – Partie 2

Comment ça marche le chiffrement ? – Partie 2

<< voir la partie 1 : Comment ça marche le cryptage

Résumé.

Dans la 1ère partie de cet article, nous avons vu un des chiffrement les plus simples : le chiffrement à clé symétrique. Comme je vous le disais, ce chiffrement est performant mais il a un gros inconvénient :

- la clé pour déchiffrer le contenu doit être envoyée par un moyen quelque-conque au destinataire sinon celui-ci ne pourra pas lire les données. Et si on se replace dans le contexte de l’Internet, cela oblige à envoyer la clé sur Internet. La clé circulant en clair sur Internet : cela créé une énorme faille de sécurité.

Regardons maintenant un système de clé qui permet de pallier ce gros défaut :

Le chiffrement à clés asymétriques

Pour corriger cet inconvénient de la clé unique, le système de cryptage asymétrique a été créé dans les années 70. Ce système est basé sur 2 clés :

- une clé publique qui va servir à crypter les informations

- une clé privée qui va permettre de les déchiffrer.

Le principe est inversé. C’est le destinataire qui va fournir un moyen de chiffrer les données. L’expéditeur va crypter les données avec la clé fournie par le destinataire. Seul le destinataire possède la clé pour les déchiffrer.

Un exemple pour mieux comprendre

Pour comprendre comment fonctionne ce système, nous allons essayer d’imaginer que vous deviez envoyer des documents confidentiels auprès de votre banque. La solution mise en place est la suivante, avec un cadenas à chiffre :

- La banque vous envoie une valise non verrouillée (le cadenas n’est pas fermé).

- Elle garde chez elle précieusement le code du cadenas de cette valise.

- Vous mettez les documents dans la valise et vous fermez le cadenas de cette valise.

- Vous envoyez à la banque la valise cadenassée.

- La banque récupère les documents en ouvrant la valise avec le code.

On peut constater sur ce principe qu’il n’y a pas d’échange de clé (code) et donc, personne ne peut lire les documents présents dans la valise (sauf en volant le code qui est à la banque).

Par contre, si quelqu’un dérobe la valise. Il va pouvoir essayer tous les codes un par un pour tenter de l’ouvrir : on appelle cela une attaque par brute force. Et on comprend aisément que plus le cadenas contient de chiffres, plus cela sera long à ouvrir.

Avantages du chiffrement asymétrique.

Voici ce qui permet de résoudre les 2 principaux inconvénients de la clé symétrique :

- On voit bien qu’il n’y a pas d’échange de clé permettant de lire les données (car ce qui circule c’est ce qui permet de crypter les données)

- Et il n’est pas nécessaire d’avoir une clé unique par client (la banque peut très bien avoir des valises qui s’ouvrent toutes avec la même clé puisque la clé reste à l’intérieur de la banque)

Regardons sur un schéma comment cela fonctionne au niveau de l’informatique :

Les contraintes de ce type de chiffrement.

- il ne doit pas être possible de déchiffrer les données sans la clé privée (ça parait évident).

- il ne doit pas être possible de deviner la clé privée en examinant le message codé ou en examinant la clé publique

- il ne doit pas être possible de décrypter les données. (c’est à dire lire sans clé)

- les 2 intervenants (expéditeur et destinataire) doivent utiliser le même algorithme de chiffrement. (sinon, le destinataire ne pourra jamais lire les données).

- il faut que le chiffrement et le déchiffrement des données ne prennent pas trop de temps. Le chiffrement asymétrique prend plus de temps que le chiffrement symétrique. Il prendra d’autant plus de temps que la clé est longue.

Toutes ces notions sont importantes, mais l’une d’elle est évidente, il faut que l’expéditeur utilise un algorithme de chiffrement connu par le destinataire. Sinon, le destinataire ne pourra jamais déchiffrer les données.

Donc les algorithmes de chiffrement sont des calculs complexes qui respectent ces contraintes. Il en existe plusieurs alors lequel est le plus utilisé ?

RSA

Le plus commun des algorithmes asymétriques est le RSA du nom de ses inventeurs (Rivest, Shamir, Adleman). Cet algorithme date de 1977 mais est toujours utilisé. Seule la longueur de la clé évolue en fonction de la possibilité de casser cette clé.

On parle de casser une clé, quand à partir de la clé publique, on est capable de retrouver la clé privée pour déchiffrer les messages.

Depuis quelques mois, il est recommandé de ne plus utiliser de clés d’une longueur inférieure à 1024 bits. Mais il est fortement conseillé d’utiliser des clés de 2048bits, on parle de RSA 2048.

En conclusion,

2 types de cryptage sont utilisés

- le cryptage symétrique (AES) : rapide, sûr, mais avec des échanges de clés problématiques.

- le cryptage asymétrique (RSA) : plus lent, mais qui résout le problème des échanges de clés.

Alors parfois, le RSA sert à crypter l’échange des clés AES !

Comme c’est le cas sur les liaisons https (voir différence http et https)

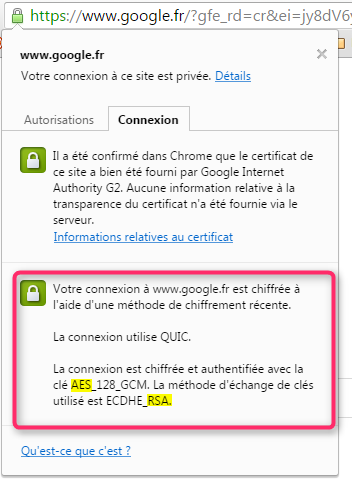

Sur une page en https (dans l’exemple : https://www.google.fr), si vous cliquez sur le cadenas, vous obtiendrez des informations sur la façon dont la page est sécurisée :

Comme d’habitude, j’ai essayé de ne pas trop entrer dans le détail pour rester simple. Mais si quelque chose n’était pas clair, n’hésitez pas à le signaler.

Et merci à Alain pour la correction des mes fautes d’orthographe et de grammaire.

Bonjour, l’extension « 9gslz1 », est-elle une cé de chiffrement?

D’avance, merci

Bonjour Pens41,

je ne connaissais pas cette extension alors je suis allé fouiller un peu sur Internet.

Il me semble qu’il s’agit de fichiers cryptés par un ransomware et donc il n’y a pas grand chose à faire.

Désolé.

Le chiffrement me passionne, merci pour ces explications plus que claires!

alors mon commentaire porte sur le contenu à proprement parler, tu pourrai parler du chiffre de Vernam ou masque jetable qui est un bon exemple de chiffrement presque parfait pour illustrer les clé symétriques

Bonjour,

oui, je pourrais mais j’ai juste peur que cela ne complexifie la compréhension de quelque chose qui n’est déjà pas forcément facile à expliquer.

Dans un article complémentaire peut-être.

A bientôt

Bonjour,

Super article comme d’habitude mais j’aurais bien que tu nous ailles un peu plus loin pour nous expliquer par exemple comment ceci rend concrètement une connexion VPN securisé, par exemple comment ne pas laisser de trace sur internet, si j’ai bien compris les paquets sont cryptés au niveau de l’ordinateur de l’expediteur mais alors comment le ( ou les) routeur peut lire les informations necessaires pour bien adresser les paquets, et si c’est pas le cas et que les adresses ip ne sont pas chiffrés cela veut dire qu’on laisse obligatoirement des traces derriere?? j’ai encore plein de questions et je m’excuse si j’ai dit des conneries, je débute en reseaux.

Merci Youness,

attention, l’objectif du VPN n’est pas de ne pas laisser de trace, c’est de rendre les données qui transitent impossible à lire pour les personnes autres que le destinataire.

Oui, je développerai un jour, mais je manque vraiment de temps en ce moment.

A bientôt

encore Merci pour tout, Trop génial et simple

Excellent, et vraiment compréhensible. Merci

Quel boulot… merci pour tout, c’est excellent

Bonjour et merci pour ce site aux explications claires et compréhensibles par n’importe quel quidam un peu curieux !

De la syntaxe encore : dans la phrase « il faut que le chiffrement et le déchiffrement des données ne prenne pas trop de temps », il faut mettre le verbe au pluriel sous la forme ‘prennent’.

Merci aussi pour la concision et la clarté d’exposition.

Merci Pierre-Albert,

décidément, lors de la rédaction, je n’étais vraiment pas attentif.

A bientôt

Bonjour, mon commentaire porte uniquement sur des corrections de type syntaxique ou orthographique à effectuer, si je peux me permettre.

Il faudrait rectifier quelques petites choses.

– Dans la phrase « Regardons maintenant un système de clé qui permet de palier à ce gros défaut« , il faut écrire : « Regardons maintenant un système de clé qui permet de pallier ce gros défaut : »

– -De la même façon, dans le paragraphe suivant, il y a la même faute : à la place de « Pour palier aux inconvénients de la clé unique« , il faut écrire « Pour pallier les inconvénients de la clé unique ».

Le verbe pallier est transitif direct, on ne pallie pas À quelque chose, on pallie quelque chose…

– Il faut également mettre deux L au verbe pallier : http://www.cnrtl.fr/definition/pallier

Il faut écrire « Ce système est basé » (enlever le E à basée)

:+)

Et merci pour ce super site vraiment excellent dans la vulgarisation !

Merci Alain,

je viens de corriger l’article.

heureusement que tu es attentif à mon pauvre français et pourtant j’essaie de m’appliquer.

Merci encore.