Comment ça marche le cryptage ?

Comme vous le savez, les premiers protocoles utilisés sur Internet envoyaient les données en texte. Elles étaient donc facilement lisibles par n’importe qui.

Pour éviter que les informations ne tombent dans de mauvaises mains, il a fallu mettre en place des systèmes de cryptage, on parle aussi de chiffrement.

Regardons d’un peu plus près, 2 systèmes de cryptages très utilisés.

Tout d’abord, le cryptage c’est quoi ?

J’avais fini de rédiger tout cet article sur le cryptage, et en le relisant, je me suis rendu compte que je n’avais pas expliqué ce qu’était le cryptage. Il faut donc que je commence par vous expliquer le cryptage et que je réponde à cette question que tout le monde se pose le matin au réveil 😉 : « Le cryptage c’est quoi ? »

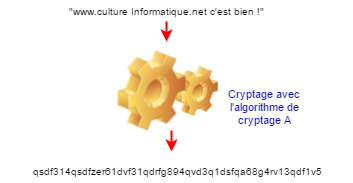

Le cryptage va prendre des données et les passer dans une sorte de moulinette qui va les rendre incompréhensibles. Cette moulinette est appelée « algorithme de cryptage » ou « algorithme de chiffrement ». Cela va permettre d’envoyer des données, et que seuls ceux qui sont en possession de la clé de chiffrement pourront lire. Voici un tout petit schéma du principe :

Exemple 1 : le Cryptage simple

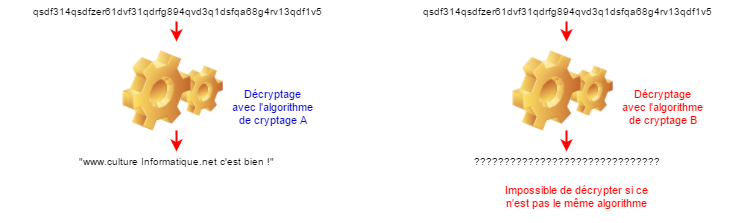

Contrairement à ce que l’on pourrait penser, les algorithmes de chiffrement et de déchiffrement doivent être diffusés à tous. Car si le destinataire n’a pas la bonne méthode de déchiffrement, alors le message ne pourra pas être déchiffré. Il n’existe pas beaucoup d’algorithme de chiffrements et ce sont toujours les mêmes qui sont utilisés.

Exemple 2 : 2 algorithmes de cryptage

Alors vous êtes en droit de vous poser la question : « Si tout le monde utilise les mêmes algorithmes, et si tout le monde sait comment chiffrer et déchiffrer les messages alors tout le monde peut lire les messages chiffrés, non ? »

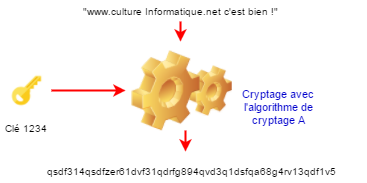

Vous vous doutez bien que la réponse est non, sinon ça ne servirait à rien. Ces mécanismes de chiffrement sont basés sur des clés. (un peu comme les cadenas dans les vestiaires de la piscine auxquels tout le monde a accès, mais que seul celui qui a la clé peut ouvrir). Les clés vont permettre en quelque sorte de verrouiller ou déverrouiller les données.

Détail du fonctionnement

Voici comment cela se passe, si on reprend les mêmes schémas qu’au-dessus :

Pour le cryptage :

Pour le déchiffrement :

Ce qu’il faut retenir :

- tout le monde utilise les mêmes algorithmes de chiffrement

- par contre, les clés permettent de chiffrer et de déchiffrer les données.

Nous verrons à la fin de cet article, quelques algorithmes de cryptage dont vous avez peut-être entendu parlé sans vraiment savoir ce que c’était. Il faut comprendre que les algorithmes de chiffrement utilisent des calculs extrêmement complexes car :

- il faut qu’il soit impossible de décrypter les données sans la clé.

- il faut que les données déchiffrées soient bien identiques à celles qui ont été cryptées ! (évidemment)

Commençons par regarder 2 types de cryptage répandus :

- Le cryptage à clé symétrique

- Le cryptage à clé asymétrique.

Le chiffrement à clé symétrique : Un principe simple.

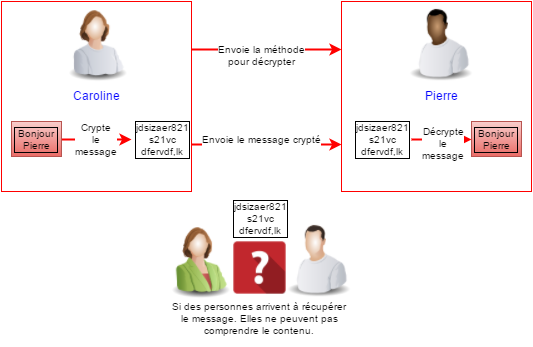

Si vous voulez envoyer des informations à quelqu’un et que vous ne voulez pas que d’autres personnes puissent les lire, il faudra alors les crypter. Mais si vous voulez que le destinataire puisse lire, il faudra lui donner le moyen de les déchiffrer.

Le principe du chiffrement est simple :

- Vous utilisez un système pour crypter le message.

- Donc, vous donnez au destinataire la méthode pour décrypter. (il est à noter que vous pouvez envoyer la méthode pour décrypter avant ou après le message).

- Avec cela, le destinataire utilise la méthode pour décrypter et peut donc lire le message.

Bien que cela soit très simple, regardons tout cela avec un petit schéma (car comme disait Napoléon « Un bon croquis vaut mieux qu’un long discours ! ») :

Je ne vais pas trop m’étendre sur le chiffrement à clé symétrique car c’est le plus simple à comprendre. Il fonctionne comme les clés de portes de vos maisons à savoir, c’est la même clé qui permet de verrouiller et de déverrouiller.

Un exemple pour comprendre

Prenons en exemple le chiffre de César. Jules César* avait inventé un système de cryptage qui était basé sur un chiffre. Ce chiffre donnait le décalage qu’il fallait utiliser dans l’alphabet pour coder ou décoder un message.

* oui, quand je parle de Jules César, je parle bien de l’empereur romain, après Napoléon, voici César décidément ce blog devient très culturel ! 😉

Par exemple, si le chiffre était 3, alors pour coder les messages : tous les « A » du message étaient remplacés par des « D », tous les « B » par des « E », etc … Et pour décoder, il suffisait de lire dans l’autre sens : les « D » doivent être remplacés par des « A », etc …

On voit bien ici, que c’est le même système (la même clé) qui permet de coder et de décoder le message. Si quelqu’un reçoit un message codé comme celui-ci, rien ne lui empêche de répondre en utilisant le même système. C’est le principe du chiffrement à clé symétrique : c’est la même clé qui permet de chiffrer et déchiffrer.

Voici un exemple avec le chiffre de César :

| Le texte d’origine : | CULTURE INFORMATIQUE |

| Avec un cryptage : chaque lettre décalée de +3 | FXOWXUH LQIRUPDWLTXH |

| Décodage en faisant -3 à chaque lettre | CULTURE INFORMATIQUE |

Ce qu’il faut retenir : je ne dis pas que tous les systèmes de cryptages symétriques sont aussi simples. Je dis juste que le système fonctionne dans les 2 sens avec la même clé.

Pour vous amuser avec le chiffre de César, vous pouvez regarder ce site : Chiffre de César.

Donc, si vous devez envoyer des messages différents à plusieurs personnes, ceux qui seront en possession de votre clé de cryptage pourront également lire des messages qui ne leurs sont pas destinés. Donc, pour communiquer en toute sécurité :

- vous devez échanger autant de clés que vous avez d’interlocuteurs.

- et vous devez trouver un moyen sûr pour faire parvenir cette clé à vos destinataires (sans que quelqu’un d’autre puisse récupérer cette clé).

Ce sont les 2 principaux inconvénients de ce type de cryptage. Par contre, les algorithmes à chiffrement symétriques ont l’avantage d’être rapides.

Focus sur un type de chiffrement

Un chiffrement quasi incassable : l’AES 256.

Quand on parle d’AES 256, c’est que l’on parle de l’argorithme AES avec un clé de 256 bits. Il est possible d’utiliser cet algorithme avec des clés moins longues. (comme 128 ou 192 bits)

L’AES (Advanced Encryption Standard) est un algorithme de chiffrement très sûr et rapide. Car si on essayait de casser la clé (en attaque brute force : c’est à dire lire des données chiffrées en essayant toutes les clés possibles), on estime qu’il faudrait plusieurs milliers d’années avec les ordinateurs actuels pour déchiffrer un message codé avec une clé de 256 bits.

Dans la 2ème partie de cet article, nous allons regarder :

- le chiffrement à clés asymétriques,

- quelques méthodes de chiffrement,

- et la notion de collision.

Voici cet article : Comment ça marche le chiffrement ?

Le cryptage est utilisé partout :

- pour gérer les certificats numériques,

- pour sécuriser les connexions https,

- dans les réseaux VPN,

- pour stocker les mots de passe,

- …

Précision

Julien m’a laissé un commentaire sur la définition de cryptage et de décryptage. Il faut dire que je ne comprenais pas bien pourquoi. Il me disait que j’utilisais le mot cryptage à tort. En effet, les termes de cryptage et décryptage sont utilisés et parfois mal utilisés, au travail ou dans les articles que je lis. Quand je dis mal utilisé, je veux dire avec un sens qui n’est pas conforme à celui de la langue française. Mais les habitudes ont la peau dure et j’avais donc moi aussi commis quelques erreurs dans l’utilisation des ces mots. Julien avait partiellement raison, c’est surtout le terme de décryptage qui était mal utilisé. Je viens donc de rectifier l’article, car comme on le dit : « il n’y a que les imbéciles qui ne changent pas d’avis ».

Définitions

Voici les précisions que je tiens à apporter sur ces termes et les définitions que j’ai trouvé :

- Chiffrement : procédé avec lequel on rend la compréhension d’un document impossible à toute personne qui n’a pas la clé de déchiffrement. Concrètement, lorsqu’on chiffre un document, on transforme à l’aide de la clé de chiffrement un message en clair en un message incompréhensible (dit texte chiffré) pour celui qui ne dispose pas de la clé de déchiffrement

- Déchiffrement : opération inverse du chiffrement. C’est donc le processus transformant le texte chiffré en texte clair. Concrètement, cela consiste à retrouver le message original d’un texte chiffré dont on possède la clé de déchiffrement.

- Décryptage : consiste à retrouver le message clair correspondant à un message chiffré sans posséder la clé de déchiffrement !

Toutes ces définitions viennent d’un article très clair : « Les mots « crypter » et « cryptage » n’existent pas !« .

Mais attention, on retrouve bien les mots « crypter », « cryptage » dans les dictionnaires contrairement à ce qui est dit dans cet article, le mot crypter existe bel et bien ! Ahhhh la langue française et ses subtilités !!!!!!

cette information est tellement je ne sais même pas quoi vous dire mais je demande seulement merci merci merci

Merci pour toutes ces informations. Vous avez commis une petite erreur souvent faite même dans Astérix. Jules César n’a jamais été empereur mais dictateur à vie. Le premier empereur romain fut son petit neveu Auguste. Au plaisir !

Merci Nicolas pour cette précision historique 😉

A bientôt

Je suis désolé de vous le dire, mais vous ne savez vraiment pas de quoi vous parlez. Les deux clés sont fabriqués par celui ou celle qui souhaite recevoir un message secret. Veuillez consulter » De Koninck-Mercier » Notions fondamentales de la théorie des nombres. J’espère que vous avez une bonne base mathématique pour comprendre le passage de la formule de cryptage à la formule de décryptage.A vous lire, on voit bien que vous n’avez pas ce qu’il faut.

j’ai compris les concepts mais je sais pas comment l’appliquer et oú l’appliquer dans la vie courante

Bonjour Brice,

en général, on n’utilise pas le cryptage dans la vie courante. Tout cela est fait automatiquement.

A bientôt

Pinaillons un peu :

Si c’est fait automatiquement, c’est qu’on l’utilise. Exemple : on utilise le HTTPS tous les jours, et c’est du HTTP chiffré.

De plus, aujourd’hui on parle de RGPD, un petit conseil : aller sur le site de la CNIL, et en particulier lire cet article https://www.cnil.fr/fr/securite-chiffrer-garantir-lintegrite-ou-signer

Je suis persuadé par votre manière d’expliquer des notions d’un domaine si nouveau pour moi. J’aimerais bien lire de vos contributions dans l’avenir. Bon courage.

Génial… Comprendre des choses sur l’informatique pour moi, novice, c’est tout simplement génial. C’est compréhensible, avec des exemples, des situations simples. Cryptage descrytage ce n’est qu’un détail j’avais bien compris le fond du message. C’est Très pédagogique.

Cordialement

Merci Gilbert,

à bientôt

Ayant la clé de lecture, le destinataire est la seule personne qui peut déchiffrer instantanement un message codé.

bonjour! par quelle moyen la clés de dechiffrement est transmise a son destinataire? car si le message chiffré est intercepté par un pirate ,il peut aussi intercepté la cles,non? merci

Regarde bien l’article : https://culture-informatique.net/comment-ca-marche-le-chiffrement/

je crois que tu vas comprendre un peu mieux. Seul le destinataire peut déchiffrer car il est le seul à posséder la clé qui permet de déchiffrer et cette clé ne circule jamais sur l’Internet.

A bientôt.

« cette clef ne circule jamais sur internet » , ben non. A la première connexion à un site HTTPS, le client reçoit un certificat SSL dans lequel il aura la clef pour les requêtes et connexions suivantes. Par contre, une fois ce certificat téléchargé, là il ne circule plus.

Bonjour Admin

Merci pour cet article, c’est avec beaucoup d’intérêt que je l’ai parcouru.

Salut je n’ai toujours pas compris ce que c’etait un code de cesar !

Bonjour Bella,

le code César est un nombre qui indique le décalage des lettres dans un code.

A bientôt

Bonjour admin je suis ravis de l’imprégnation de cet article

« cryptage »

… juste pour rappel :

https://chiffrer.info/

http://www.ryfe.fr/2011/08/les-mots-crypter-et-cryptage-n%E2%80%99existent-pas/

Bonjour Zant,

oui c’est exact.

Il vaut mieux utiliser « Chiffrer » que « Crypter », et « Chiffrement » au lieu de « Cryptage », mais comme je l’ai déjà écrit : les habitudes ont la peau dure !

A bientôt

Super article, je suis fan de votre site.

Avez vous des articles plus concret pour nous apprendre à utiliser un VPN, et choisir son logiciel VPN, apprendre à chiffrer/déchiffrer voir décrypter?

C’est très intéressent je vous remercie pour tout vos articles!

Bonjour,

non je n’ai pas encore fait d’article expliquant comment utiliser un VPN.

Mais je le note dans la longue liste des articles que je veux faire.

A bientôt

Merci pour toutes ces explications. Juste une petite remarque: « Pour éviter que les informations ne tombent pas dans de mauvaises mains » en haut de cette page doit probablement être: « Pour éviter que les informations tombent dans de mauvaises mains ». C’est tout pour le moment.

Ok, merci Rob.

A bientôt

Moi aussi je veux créer mon entreprise pour le source d’information

Moi j’adore j’adore l’informaticien

Le cryptage est le fait de chiffrer un message sans connaitre la clé de chiffrement donc ce mot n’a pas lieu d’être utiliser en français.

Ici on parle de chiffrement.

Bonsoir Julien,

je serai loin d’être aussi catégorique, je viens de regarder dans 2 dictionnaires différents.

Voici une des définitions trouvées (dans le Larousse)

« Transformation d’un message en clair en un message codé compréhensible seulement par qui dispose du code » : on parle bien de code pour crypter. C’est pour le décryptage que je suis d’accord avec toi. Je viens d’ajouter un paragraphe à la fin de l’article pour tenir compte de ta remarque.

A bientôt

Excellent article, même si, comme Julien, les mots « crypter » et « cryptage » m’ont fait un peu tiquer.

Ils sont peut-être bien dans les dictionnaires (lesquels ?) mais il n’en reste pas moins que ce sont des mots « inventés » à partir de mots anglais, et plutôt que d’utiliser ces anglicismes peu précis, il me semble qu’il vaut mieux utiliser les mots français parfaitement adaptés et auxquels correspond un sens très précis.

C’est d’ailleurs la recommandation de l’ANSSI qui le précise dans son Référentiel Général de Sécurité ici :

http://www.ssi.gouv.fr/uploads/2014/11/RGS_v-2-0_B1.pdf

(au paragraphe A.1.1, page 32)

Indépendamment des dictionnaires, il me semble que s’il y a une institution compétente en la matière, c’est bien l’ANSSI…

;+)

Bonjour

Aide-moi à réaliser mon compte

De la sorte, c’est vraiment facile à comprendre